在当今数字化办公环境中,企业内部敏感数据、商业机密和知识产权面临着前所未有的泄露风险。其中,通过截屏、手机拍照等方式进行的“屏幕泄密”因其操作简单、难以追溯而成为信息安全的重大隐患。为此,专业的电脑监控软件应运而生,它们通过一系列技术与管理组合拳,构建起多层次、立体化的防护体系,有效预防此类泄密行为。本文将详细剖析其核心工作原理与实现方式。

一、 核心防护原理:主动拦截与行为管控

电脑监控软件防泄密的核心思想并非简单的“事后追责”,而是转向“事前预防”和“事中阻断”。其防护体系主要建立在以下几个层面:

1. 底层API钩子(Hook)与驱动级监控:

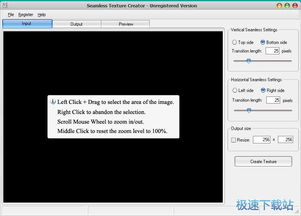

这是最根本的技术手段。软件通过深入操作系统内核,挂钩(Hook)关键的图形设备接口(GDI)函数、DirectX API或系统调用。当用户试图执行截屏操作(如按下PrtSc键、使用Alt+PrtSc或调用截屏软件)时,监控程序会优先截获该指令,并根据预设策略决定是放行、阻止还是进行模糊化处理。这种在驱动层面的拦截,能够覆盖绝大多数通用的截屏工具,包括系统自带、第三方软件(如微信、QQ、Snipaste)甚至一些录屏软件。

2. 屏幕水印与动态漂浮物:

这是一种“威慑+溯源”双重策略。监控软件可以在用户屏幕上显示半透明的水印,水印内容通常包含当前登录的用户名、工号、部门、时间戳甚至计算机MAC地址等唯一标识信息。这些水印可以覆盖整个屏幕或随机浮动。

- 预防作用:当用户试图用手机对屏幕拍照时,清晰的水印信息会一同被拍下,极大地增加了泄密者的心理压力和风险,从而起到威慑作用。

- 溯源作用:一旦泄密图片流出,可以通过水印信息精准、快速地定位到泄密源头(何人、何时、哪台设备),为后续处理提供铁证。

3. 敏感内容智能识别与模糊化(打码):

结合OCR(光学字符识别)和内容识别技术,监控软件可以实时分析屏幕当前显示的内容。当检测到预设的敏感关键词(如“机密”、“合同”、“报价单”)、特定应用程序窗口(如财务系统、设计图纸软件)或特定文件类型被打开时,软件可以自动触发防护机制。

- 针对性阻止:仅在敏感内容出现时,才禁止截屏或对截屏内容进行局部模糊化处理,不影响员工对非敏感信息的正常截屏工作需求,提升了策略的灵活性和用户体验。

- 外设与网络管控:

- 摄像头管控:可以直接禁用计算机自带摄像头或对USB摄像头进行插拔监控与管理,从物理上防止使用电脑摄像头拍照。

- USB端口管控:严格限制U盘、手机等移动存储设备的接入与使用,防止截屏图片被直接拷贝带走。

- 网络传输监控:监控并记录通过邮件、即时通讯工具(微信、QQ、钉钉)、网盘等所有外发渠道传输的文件,一旦发现包含屏幕截图或疑似泄密文件,可进行告警、拦截或记录日志。

二、 高级功能与策略组合

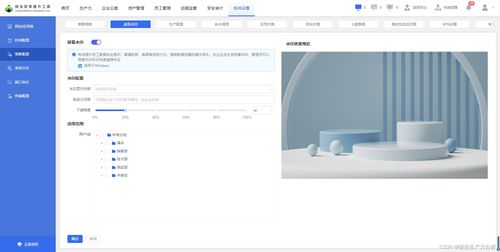

现代企业级监控软件往往不止采用单一技术,而是通过策略中心进行灵活配置,实现精细化管控:

- 时间与地点策略:只能在公司内网、特定时间段内允许访问敏感数据,离开环境或非工作时间自动禁止访问或开启严格防泄密模式。

- 应用程序黑白名单:对特定的设计软件、代码编辑器、办公文档等设置防截屏策略,而对浏览器、普通办公软件则相对宽松。

- 虚拟桌面/沙盒技术:将处理核心机密的工作环境置于一个完全隔离的虚拟桌面中,该桌面内所有操作(包括显示输出)都被加密和监控,任何向外的截屏、拷贝操作都会失效或得到一堆乱码。

- 实时报警与日志审计:任何试图进行的违规截屏、拍照(如检测到手机举起动作,需配合物理监控)等行为都会被实时记录,并触发管理端警报。完整的行为日志为安全审计提供了详尽的数据支持。

三、 法律与伦理边界

必须强调的是,企业使用此类软件必须在合法合规的框架内进行。通常需要:

- 明确告知员工公司存在监控措施,并通过签署规章制度获得员工知情同意。

- 监控范围应仅限于与工作相关的设备和公司资产,保护员工个人隐私。

- 数据收集和使用需遵循《网络安全法》、《个人信息保护法》等相关法律法规。

###

总而言之,电脑监控软件通过底层拦截、视觉威慑、内容识别、外设管控四大支柱,结合灵活的策略管理,构建了一道针对截屏、拍照泄密的动态防护网。它不仅是技术工具,更是企业数据安全治理体系中的重要一环。有效的防泄密解决方案,需要在安全管控与工作效率、企业权益与员工隐私之间找到最佳平衡点,最终实现保障企业核心资产安全与促进业务发展的双重目标。